简介

简洁实操,小白照做,重点防范宝塔面板被黑、SSH 爆破,适配 Vultr 所有主流系统(Debian 12/Ubuntu 22.04),适配宝塔最新版。很多新手搭建 Vultr 服务器 + 宝塔面板后,忽略安全设置,容易出现面板被入侵、SSH 被暴力破解、服务器被篡改等问题,本文整理 4 个关键安全设置,无需复杂技术,全程复制操作 / 图形化点击,小白也能轻松完成,彻底筑牢服务器安全防线。

一、宝塔面板安全加固(防被黑,最关键)

登录宝塔面板,进入「设置」→「面板设置」;安全入口:设置复杂安全路径(如 /vultrbt2026),避免直接暴露面板地址;

绑定手机:开启 动态口令认证,登录需密码 + 手机验证码,双重防护。

二、SSH 防爆破(核心防护)

在宝塔面板里,到软件商店搜索「Fail2ban」,一键安装并启动;

进入 Fail2ban 设置,创建 SSH 规则:最大重试 5 次,超时封禁 12 小时,SSH 端口填 22(改过高端口则填新端口);也可以修改 SSH 默认端口 22 为高位端口(如 2222),Vultr 防火墙同步放行新端口。

三、Vultr 防火墙加固

Vultr默认是没开启防火墙的,进入 Vultr 控制台,找到对应服务器→「Firewall」;创建对应的防火墙规则,仅保留 4 个必要端口:SSH 端口(22/2222)、宝塔自动分配的高位端口、80(HTTP)、443(HTTPS)。

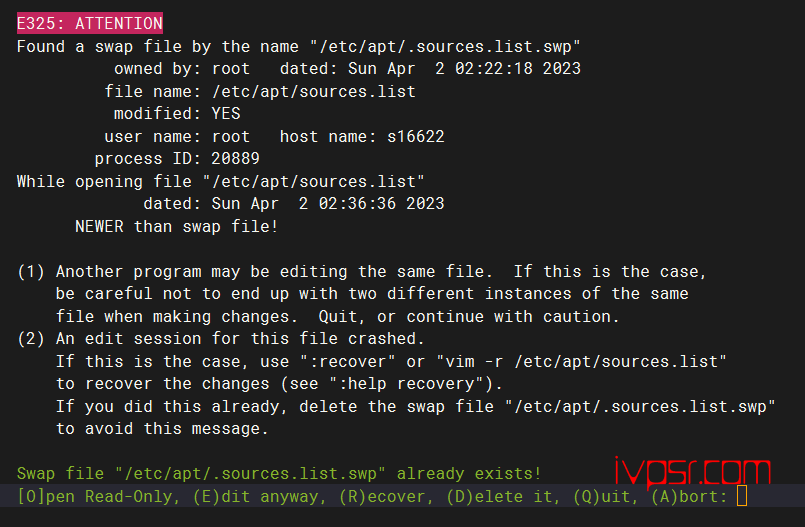

四、系统权限加固

SSH 登录服务器,输入命令 passwd root,修改 root 密码(复杂度拉满:字母 + 数字 + 特殊符号);

禁止 root 直接登录(可选):新建普通用户,仅给必要权限,避免 root 账号泄露风险。

补充:应急处理

若发现面板登录异常、SSH 多次失败,立即重启 Fail2ban,封禁异常 IP,重新修改面板和 root 密码。